WordPress.com eleva la alerta sobre la seguridad con algunas cifras de vértigo. Su Web Application Firewall (WAF) ha bloqueado cerca de 12.000 solicitudes por segundo de tráfico no deseado o malicioso en los últimos doce meses, además de 165 peticiones por segundo asociadas a intentos de explotación de vulnerabilidades.

En España, la plataforma sitúa el bloqueo por encima de 1.100 millones de solicitudes maliciosas y unos 15,3 millones de intentos de ataque frustrados en el mismo periodo. El mensaje es claro, vemos un volumen masivo de amenazas y la diferencia entre caer o no caer depende de mantenimiento, prácticas básicas de seguridad y un perímetro bien configurado.

Cambia de CMS gratis con expertos

Cambia a un nuevo CMS más rápido y seguro, con inteligencia artificial (IA) incorporada e incluso consigue ahorro. Ya lo hemos conseguido para varios clientes:

Según WordPress.com, aumentar la seguridad no requiere ingeniería sofisticada. Plugins y temas desactualizados siguen siendo la puerta de entrada favorita de los ciberdelincuentes, sobre todo cuando existen fallos conocidos sin parchear.

A esto se suma la debilidad crónica en contraseñas y la falta de autenticación en dos pasos. En nuestra experiencia, esto encaja con lo que hemos visto a lo largo de los años. Si el CMS no se gobierna y evoluciona bien, acumula deuda técnica y puntos de ataque que luego cuesta cerrar. Lo vemos a diario cuando un proyecto queda anclado a extensiones que impiden actualizar el núcleo, lo que dispara el riesgo de hackeo, spam o minado encubierto, por lo que aplicar las actualizaciones no es opcional.

Noticias relacionadas: WordPress

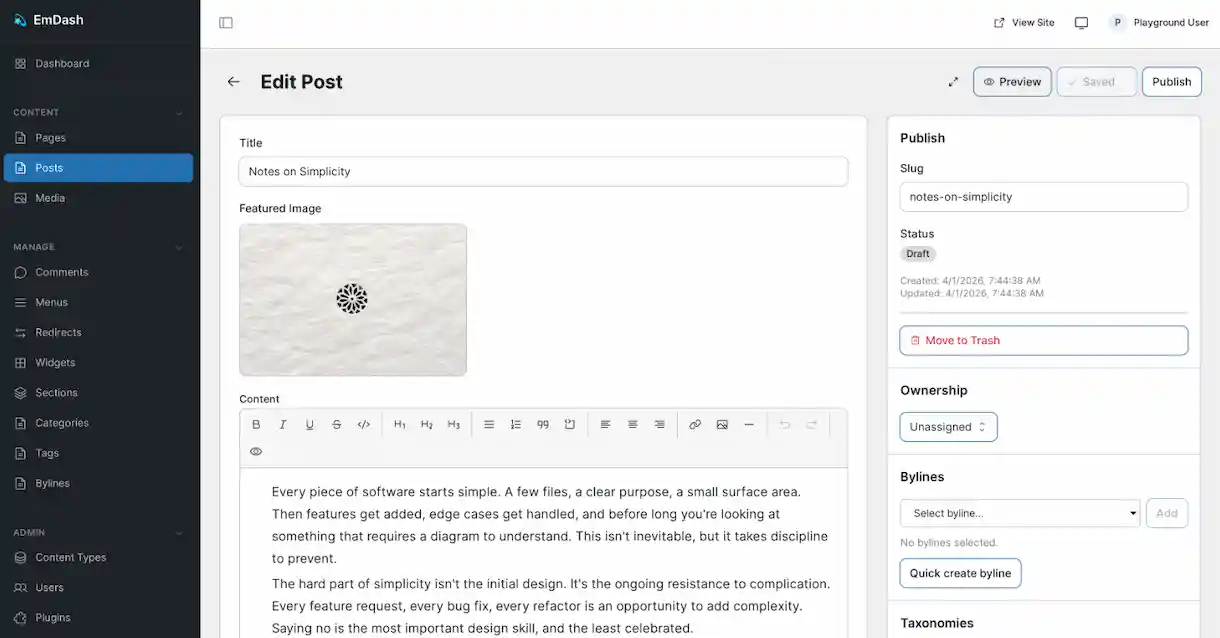

Existen más riesgos según Automattic: uno, la concesión de permisos excesivos. Un modelo de roles granular limita el impacto de una cuenta comprometida, al separar claramente quién crea, quién edita y quién pública.

En segundo lugar encontramos, el código personalizado sin revisión. Cuando se tocan plantillas, se integran API externas o se añaden campos a medida, conviene que lo haga un buen profesional que sepa muy bien qué está haciendo.

¿Qué medidas priorizar hoy? Actualizar con regularidad el núcleo y las extensiones, eliminar plugins innecesarios o de origen dudoso, activar autenticación en dos pasos, auditar roles y permisos y refescar las contraseñas de vez en cuanto.

La seguridad no es un proyecto, es un proceso. En la práctica, recomendamos un ciclo de mantenimiento que combine parches frecuentes, revisión trimestral de permisos, copia de seguridad fuera del entorno de producción, pruebas de restauración y monitorización de rendimiento y errores.

Relacionado: