Magnífica. Así ha sido la respuesta de Jooma a la brecha de seguridad detectada en su web de extensiones. Vaya por delante que el hecho de que les hayan hackeado el site, accediendo así a una serie de datos personales, incluyendo contraseñas, nombres y correos electrónicos es absolutamente reprochable. Dejando esto de lado, la respuesta ha sido para quitarse el sombrero.

Gracias a los artículos 33 y 34 de la ya famosa ley europea GDPR, joomla ha hecho público en cuanto ha tenido conocimiento toda la información sobre la brecha de seguridad que ha sufrido. El pasado 11 de marzo se descubrió que unos criminales han aprovechado una vulnerabilidad para acceder al sistema y consultar los datos privados de los que en http://extensions.joomla.com/ tenían una cuenta (como es mi caso).

Ayer, 15 de marzo, se decidió notificar el asunto vía Twitter.

Desde entonces, el site de extensiones, plugins, componentes y módulos de Jooma permanece caído a propósito. Mientras, se desarrolla la investigación y el próximo 17 de marzo conoceremos más detalles.

Lo que sí sabemos es que todos los usuarios serán forzados a cambiar sus claves, números y letras que no deben coincidir en ningún caso con combinaciones de usuario, email y contraseña que estemos usando en otros servicios. ¡Los hackers podrían acceder a muchos de nuestros servicios con estos datos!

La seguridad (y la privacidad) cada vez son, y deben ser, más y más importantes. Un CMS que se precie debe tener unos altísimos estándares de calidad en ese sentido. Y, si ocurre como en el caso de Joomla, al menos que la respuesta sea clara, transparente y acorde a la ley.

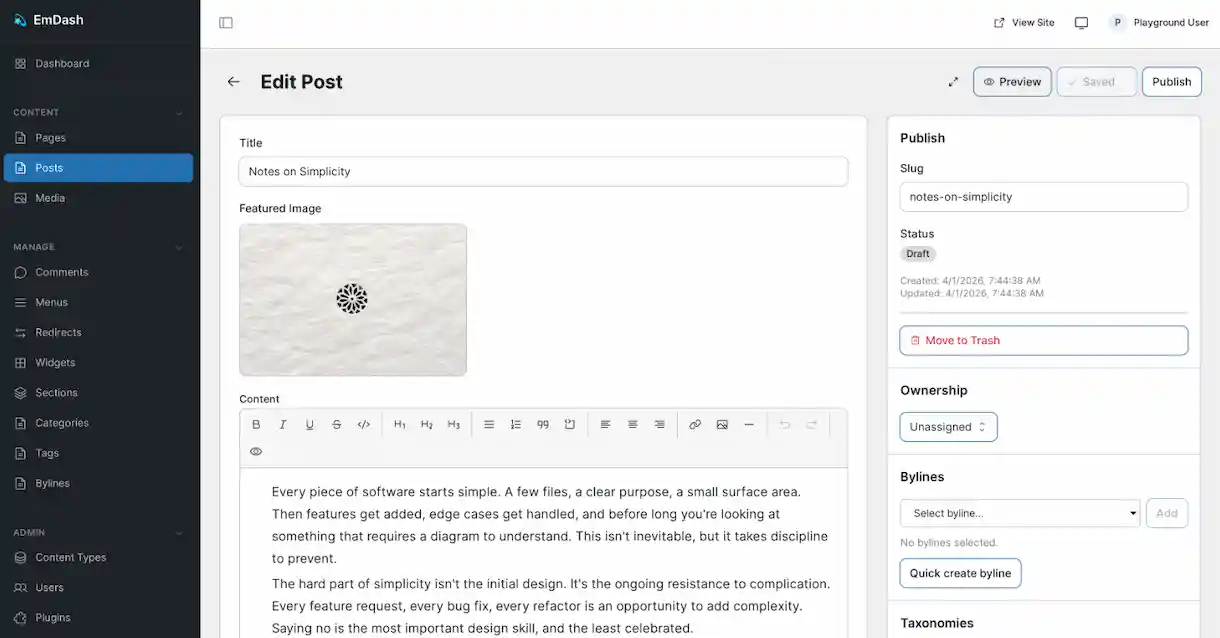

Recordad que no solo es imprescindible mantener absolutamente actualizado el core del CMS, también es más que necesario hacerlo con los plugins. Y por supuesto, añadir mejoras de seguridad como por ejemplo Captcha, Autenticación en 2 pasos y, en general, no dejar de instalar los plugins más famosos en las categorías de seguridad del CMS.